Dernière mise à jour le 14 septembre 2025

Les systèmes de contrôle d’accès permettent de gérer, surveiller et limiter les entrées et sorties dans une zone sécurisée.

Les systèmes de contrôle d’accès assurent la sécurité des bâtiments et des données.

Ils sont devenus une priorité pour les entreprises, les institutions et même certains particuliers.

Qu’est-ce qu’un système de contrôle d’accès ?

Un système de contrôle d’accès est une solution de sécurité qui permet de :

- Identifier une personne (authentification).

- Vérifier ses autorisations (droit d’accès).

- Enregistrer son passage (traçabilité).

- Autoriser ou refuser l’entrée en fonction des règles définies.

Ce type de système est utilisé dans les immeubles de bureaux, les parkings, les entrepôts, les datacenters et même dans certaines habitations modernes.

Les principaux composants d’un système de contrôle d’accès

1. Les supports d’identification

- Badge ou carte magnétique/RFID

- Code PIN (clavier à code)

- Biométrie (empreinte digitale, reconnaissance faciale, iris)

- Smartphone (application mobile, Bluetooth, NFC)

2. Les lecteurs de contrôle d’accès

Dispositifs qui lisent les informations transmises par le badge, le code ou le capteur biométrique.

3. Le contrôleur (unité centrale)

C’est le cerveau du système. Il compare les informations reçues à la base de données des autorisations.

4. Les dispositifs de verrouillage

Serrures électromagnétiques, gâches électriques, tourniquets, barrières automatiques.

5. Le logiciel de gestion

- Permet d’ajouter, modifier ou supprimer des droits d’accès.

- Fournit des rapports (qui est entré, à quelle heure, par quelle porte, etc.).

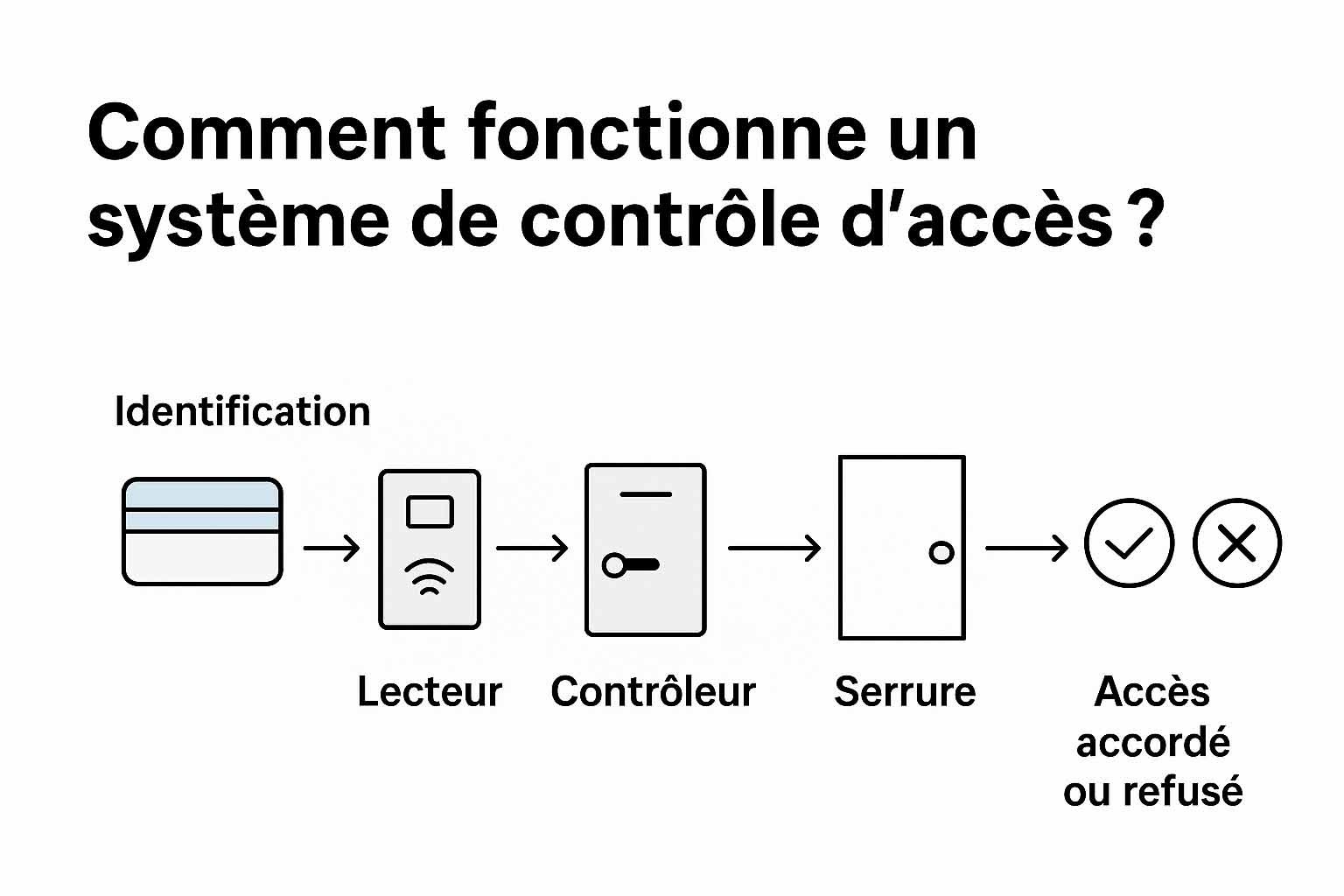

Comment ça fonctionne ?

- Identification : l’utilisateur présente son badge, tape son code ou utilise sa biométrie.

- Vérification : le contrôleur compare les informations reçues avec la base de données.

- Décision :

- Si l’accès est autorisé → la porte ou la barrière s’ouvre.

- Si l’accès est refusé → la porte reste verrouillée et une alerte peut être déclenchée.

4. Enregistrement : chaque tentative d’accès est enregistrée pour assurer une traçabilité.

Exemples d’utilisation

- Entreprise : seuls les employés autorisés peuvent entrer dans certaines zones sensibles (salle serveurs, laboratoires).

- Parking : ouverture automatique de la barrière avec un badge RFID ou une plaque d’immatriculation reconnue par caméra.

- Habitation : digicode ou lecteur biométrique pour remplacer la clé traditionnelle.

Schémas explicatifs à intégrer

Schéma 1 : Principe général du contrôle d’accès

- Badge / code / empreinte → Lecteur → Contrôleur → Serrure / Porte → Accès accordé ou refusé.

Schéma 2 : Exemple d’installation dans une entreprise

- Entrée principale avec lecteur de badge.

- Contrôleur central relié à plusieurs portes.

- Logiciel de gestion sur un ordinateur pour administrer les droits.

Conclusion

Le contrôle d’accès est aujourd’hui un élément incontournable de la sécurité physique et numérique. Qu’il s’agisse de protéger un immeuble de bureaux, un data center ou une habitation, il permet de renforcer la sécurité tout en facilitant la gestion des accès. Les solutions modernes vont même plus loin en intégrant la biométrie et les smartphones pour plus de confort et de fiabilité.